Предмет: Математика,

автор: chuklinaaleksandra77

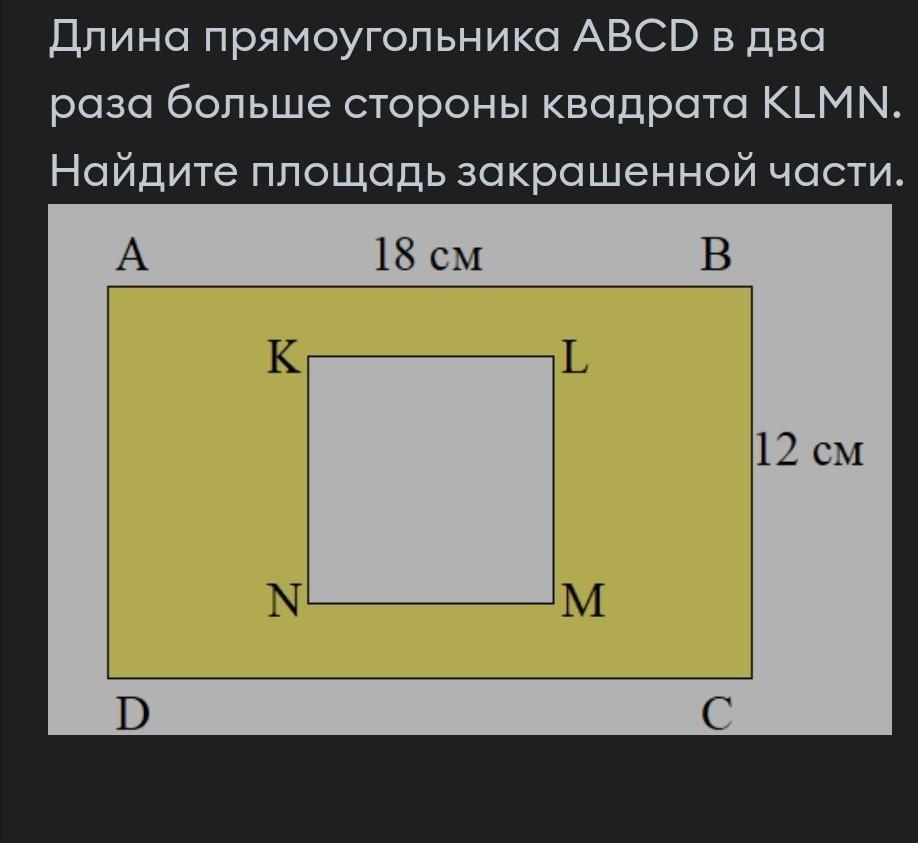

Варианты ответа

А) 135см²

В) 160 см²

С) 180см²

D) 190 см²

СРОЧНО ДАМ 20 БАЛОВ

Приложения:

Ответы

Автор ответа:

1

Ответ:

А) 135 см²

Пошаговое объяcнение:

Площадь АВСD = 18*12 = 216 см²

Сторона квадрата KLMN - 18:2 = 9 см, площадь квадрата KLMN = 9*9 = 81 см².

Площадь фигуры = 216 см²-81см²= 135 см²

Автор ответа:

1

Ответ:

a)13135cм²

Пошаговое объяснение:

Площадь АВСD = 18*12 = 216 см²

Сторона квадрата KLMN - 18:2 = 9 см, площадь квадрата KLMN = 9*9 = 81 см².

Площадь фигуры = 216 см²-81см²= 135 см²

Похожие вопросы

Предмет: Математика,

автор: aroslavbikov790

Предмет: География,

автор: malikaibragimova189

Предмет: Информатика,

автор: w6sjq4bcrm

Предмет: Немецкий язык,

автор: annafeschenko2015

Предмет: ОБЖ,

автор: AlistarXRD