Предмет: Українська мова,

автор: NebniyWolf

ДАЮ 100 БАЛЛОВ СРОЧНО АААААААААААААААААААААА!!!!!!!!!!!

Написати мінітвір-роздум на теми(одна на вибір).Обсяг-пів сторінки.

"Чому людина має бути чемною?" або "Чому потрібно захищати слабших?",або "Чому потрібно вивчати іноземні мови?")

Тридцять перше січня

Домашня робота

Мінітвір-роздум

Тему обрану записуєте посередині у лапках

Пишете роботу спочатку на чернетці.Потім уважно її превіряєте,виправляєте помилки,русизми,ставите коми,крапки у кінці речень.Дотримуєтеся абзаців-нова думка.

1. Теза-це думка,яку ви будете доводить,пояснювать.Чому обрали саме цю тему?(1-2 реч.)

2. Аргументи-це доведення,переконання читача,чому треба бути чемним(захищати слабких,вивчати іноземну мову)

3. Можна навести приклади до ваших аргуменів із життя, прочитаного твору.

4. Висновок.Він починається словами ОТЖЕ, кома -обов'язково!!!! Ви дивитеся на свої перші речення у тезі і радите бути саме такими(чемними,добрими,цілеспрямованими......)Удачі!Чекатиму на ваші роботи!

Ответы

Автор ответа:

1

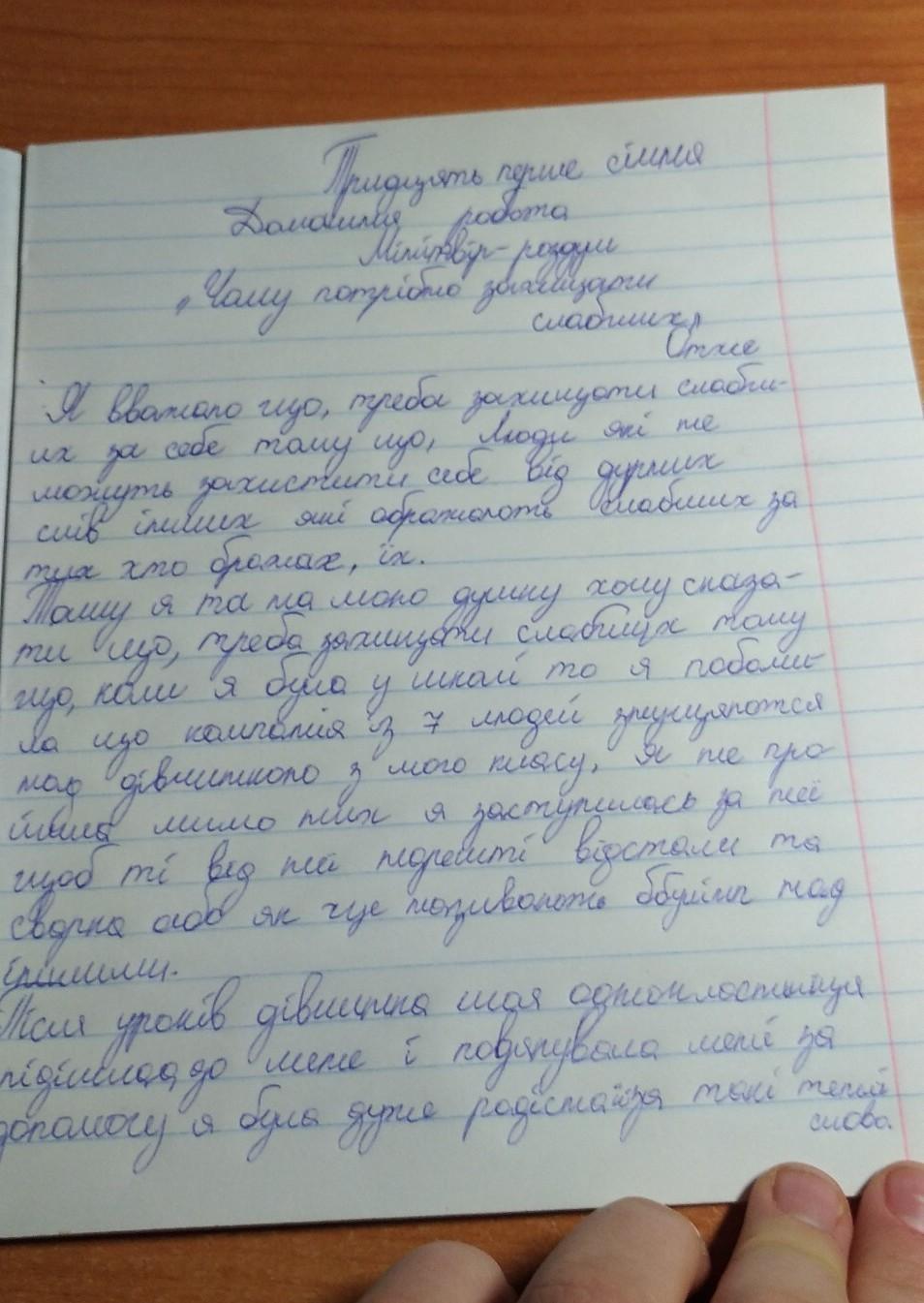

У мене вже була така тема твору,

за цей твір я получила 12 балів тому сміло бери собі

Приложения:

NebniyWolf:

Можете, пожалуйста написать все это в комментарии?

Плохо видно на камере

Ок

Це дуже довго писати.

:(

Жалко...

Похожие вопросы

Предмет: Геометрия,

автор: trytrua7

Предмет: Другие предметы,

автор: starbutterfly40

Предмет: Українська література,

автор: alinkamalinkaalinka8

Предмет: Физкультура и спорт,

автор: vika23562

Предмет: Русский язык,

автор: lerapronyushkinas