Предмет: Английский язык,

автор: fankarina2007

Ребят помогите пожалуйста за английский не шарю(

дам 25-30 баллов срочно

Приложения:

Ответы

Автор ответа:

1

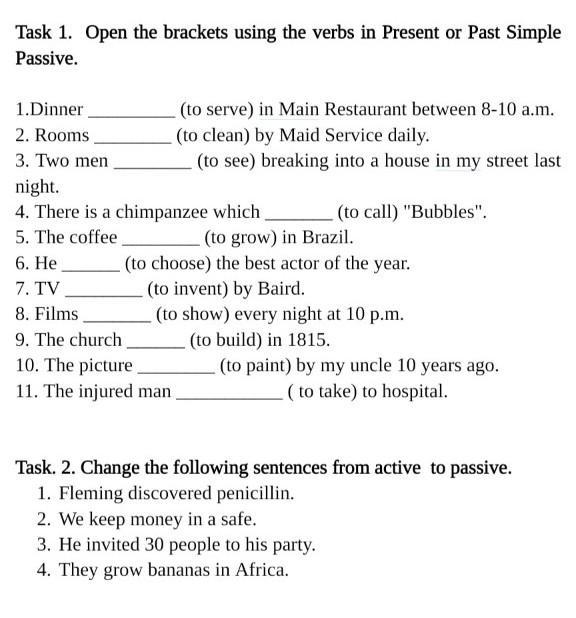

1.1. is served

2. are cleaned

3. were seen

4. is called

5. is grown

6. was chosen

7. was invented

8. are shown

9. was built

10. was painted

11. was taken

2.1. Penicillin was discovered by Fleming

2. Our money is kept in a safe

3. 30 people were invited to his party

4. Bananas are grown in Africa

fankarina2007:

спасибо огромное)

Похожие вопросы

Предмет: Информатика,

автор: amirdinovvaa

Предмет: Алгебра,

автор: drobotkamelia54

Предмет: Английский язык,

автор: dmitriytomin1

Предмет: Математика,

автор: tashlyksbk

Предмет: Математика,

автор: syxoveevadasha2008