Предмет: Українська мова,

автор: odessa3196a

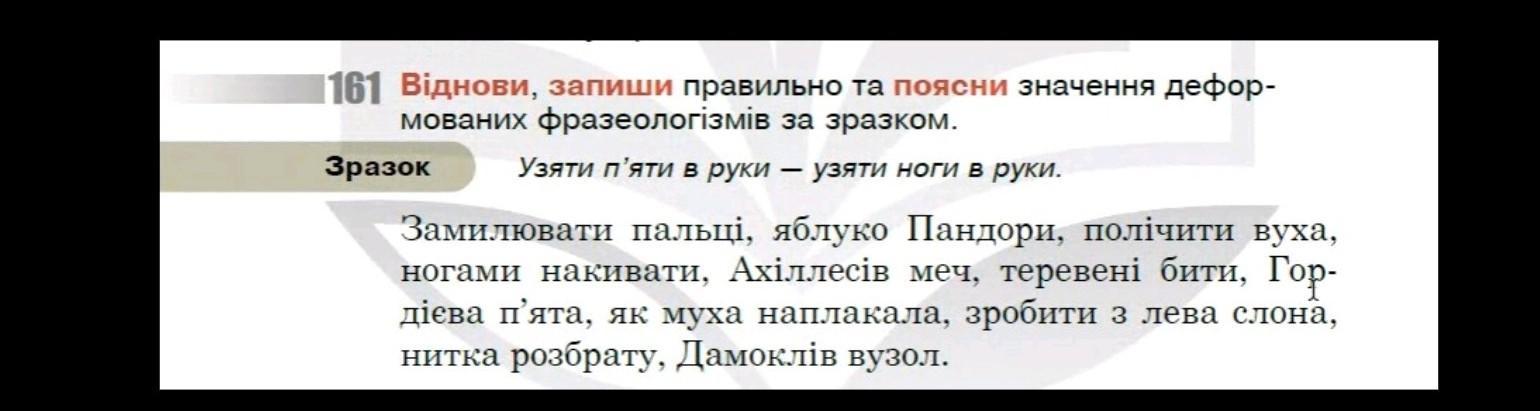

161 Віднови, запиши правильно та поясни значення дефор- мованих фразеологізмів за зразком. Узяти п'яти в руки Зразок узяти ноги в руки. Замилювати пальці, яблуко Пандори, полічити вуха, ногами накивати, Ахіллесів меч, теревені бити, Гор- дієва п'ята, як муха наплакала, зробити з лева слона, нитка розбрату, Дамоклів вузол. -

Приложения:

Ответы

Автор ответа:

4

Відповідь:Засилювати вуха, яблуко розбрату, полічити пальці, Дамоклів меч, Ахілелесіва п'ята, як кіт наплакав, зробити з мухи слона, гордієв вузол, теревені правити, байдики бити, нитка Аріадни

Похожие вопросы

Предмет: Қазақ тiлi,

автор: sasiboy

Предмет: Информатика,

автор: Romanitsyn

Предмет: География,

автор: katya13082010

Предмет: Немецкий язык,

автор: krokyskrokodil

Предмет: Математика,

автор: danadobrohvalov