Предмет: История,

автор: чехольчик

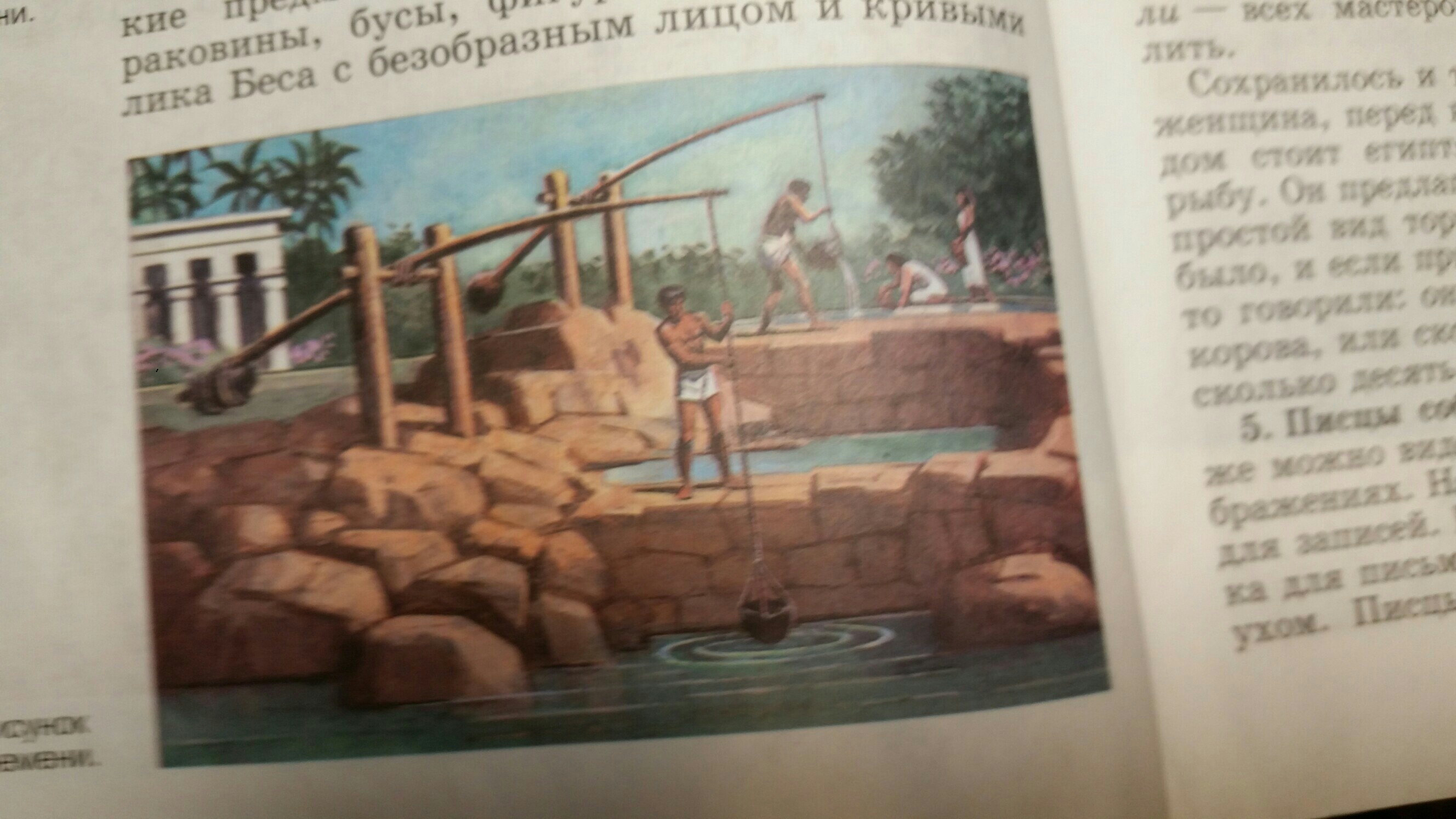

опишите рисунок шадуф .Начните так: шадуф состоит из врытых в землю столбов, перекладины между ними и качающейся на ней жерди. нао дном конце жерди-камень, на другом кожаное ведро....

Приложения:

Ответы

Автор ответа:

256

Шадуф состоит из врытых в землю столбов, перекладины между ними и качающейся на ней жерди. На дном конце жерди - камень, на другом - кожаное ведро. Ведро опускалось в воду, если человек тянул за веревку. Таким образом ведро наполнялось водой. Чтобы поднять ведро, требовалось немного опускать веревку. Механизм работал так - из-за того, что камень довольно тяжелый на противоположном конце жерди ведро спокойно поднимали.

Шадуф был очень полезной вещью. Египтяне использовали его для орошения земли туда, куда воды Нила не доходили. Например, шадуф использовался для орошения высоких точек, гораздо более высоких, чем уровень воды. Так что шадуф можно рассматривать как систему каналов и своеобразные древнеегипетские колодцы.

Похожие вопросы

Предмет: Английский язык,

автор: dildegazievaa

Предмет: Физика,

автор: Аноним

Предмет: Информатика,

автор: temanovak707

Предмет: Информатика,

автор: vavanciku

Предмет: География,

автор: няша235